00. История

В 1961 г. работу, посвященную коммутации пакетов, опубликовал в Массачусетском технологическом институте Леонард Клейнрок. Это было первое упоминание о коммутации пакетов. Теперь такая технология передачи информации является основой протокола TCP/IP. В августе 1962 г. доктор наук Джон Ликлайдер, работавший в лаборатории Массачусетского технологического института, представил доклад под названием "Galactic Network", в котором он предсказывал появление глобальной сети, соединяющей компьютеры по всему миру, и получить доступ к которой сможет любой желающий. Помимо общей идеи, в докладе были достаточно подробно описаны принципы, на которых должна строиться такая сеть. В 1965 г. Томас Мэрилл и Лари Робертс, соединив посредством телефонных линий Массачусетский компьютер TX-2 с компьютером AN/FSQ-32, находящимся в институте Беркли (Калифорния), доказали, что для объединения компьютеров в сеть не обязательно прокладывать специальные линии,а вполне можно воспользоваться линиями, уже проложенными телефонными компаниями. Первую в мире ЛВС (локальную вычислительную сеть) создал в 1967 г. Дональд Дэвис в Национальной физической лаборатории Великобритании. Эта сеть к началу 70-х работала со скоростью 0,25 Мбит/с, обслуживая около 200 пользователей. В 1970 г. на Гавайских островах Норман Абрамсон создал сеть ALOHA — прообраз будущих Ethernet и IEEE 802.11. Это была первая в мире пакетная радиосеть. В 1972 г. на Международной конференции по компьютерным коммуникациям (ICCC), состоявшейся в Вашингтоне, прошла первая публичная демонстрация сети, работающей на телефонных линиях. В 1973 г. появился протокол FTP, предназначенный для передачи файлов по сети. В 1973 г. Боб Меткалф предлагает фирме Xerox создать Ethernet. ПерваяEthernet-сеть, созданная Бобом Меткалфом и Дэвидом Боггсом в исследовательском центре PARC (Palo Alto Research Centre) фирмы Xerox, работала со скоростью 2,944 Мбит/с и соединяла друг с другом два компьютера. С 1978 г. начали появляться BBS — электронные доски объявлений, и в 1980 г. уже было более тысячи пользователей FIDO — глобальной некоммерческой сети, работающей на основе телефонных сетей (существует до настоящеговремени). В 1979 г. была основана компания 3Com (COMputer COMmunications COMpability — совместимость компьютерных коммуникаций). В ее задачу входи- ло производство сетевого оборудования, соответствующего будущему стандарту Ethernet. В конце 70-х, начале 80-х на прилавках магазинов появились первые персональные компьютеры, доступные для домашнего пользования. Примерно в это же время началась продажа простых модемов. В 1977 г. Вард Кристенсен написал утилиту MODEM.ASM (позже переименуется в XMODEM), которая вошла в историю как первая терминальная программа для персональных компьютеров. В 1984 г. количество узлов в сети ARPAnet (по имени агентства по разработке передовых технологий при Министерстве обороны США — ARPA) перевалило за тысячу, прежняя система адресации стала неудобной (адреса вводились в числовом виде, а для описания всех хостов существовал большой справочный файл). В это время появилась таблица Пола Мокапетриса Domain Name System (DNS). А первый домен symbolics.com был зарегистрирован 15 марта 1985 г. Пожалуй, именно эту дату можно было бы считать днем рождения современного Интернета (это мое личное мнение). В октябре 1996 г. в Чикаго на совместной встрече представители 34 университетов подняли вопрос о том, что пропускной способности магистральных каналов Интернета становится недостаточно для проведения необходимых исследовательских работ. Было принято решение о создании закрытой сети с высокоскоростными линиями передачи данных, применяемой лишь для исследовательских целей. Университеты-участники проекта взялись сами финансировать проект, выделяя на него ежегодно 500 000 долларов. При участии правительства США был разработан и реализован проект "Internet-2". В качестве основной транспортной магистрали "Internet-2" использует оптоволоконную сеть Abilene. 14 апреля 1998 г. вице-президент США Альберт Гор на церемонии в Белом Доме анонсировал начало создания этой сети. Ее разработка началась в феврале 1999 г. Полное развертывание сети, работающей на скорости 2,5 Гбит/с, было закончено через 10 месяцев. В феврале 2003 г. была начата трансконтинентальная программа модернизации сети. В результате скорость передачи данных увеличилась до 10 Гбит/с. В качестве основного протокола используется новый протокол IPv6. Для организации этой сети компанией Qwest Communications было выделено 10 000 миль оптоволоконных линий. Протокол IPv6, применяемый в новой сети, теоретически позволяет предоставить персональный IP-адрес каждому человеку и каждому устройству. Насколько это полезно, мы увидим, рассматривая подключение к Интернету и ограничения, которые существуют в настоящее время. Для обычных пользователей IPv6 доступен пока только в виде экспериментальных подключений. Но есть надежда, что через несколько лет он станет таким же обычным протоколом передачи данных, как и IPv4, применяемый в настоящее время. Сейчас глобальная сеть Интернет и локальные сети оказываются тесно связаны практически, а границы этих сетей можно определить по диапазонам применяемых адресов и протоколов. В какой сети я работаю, когда подключаюсь к сети предприятия, находясь от него на расстоянии около сорока километров, да еще в автомобиле?

01. Как работают компьютерные сети?

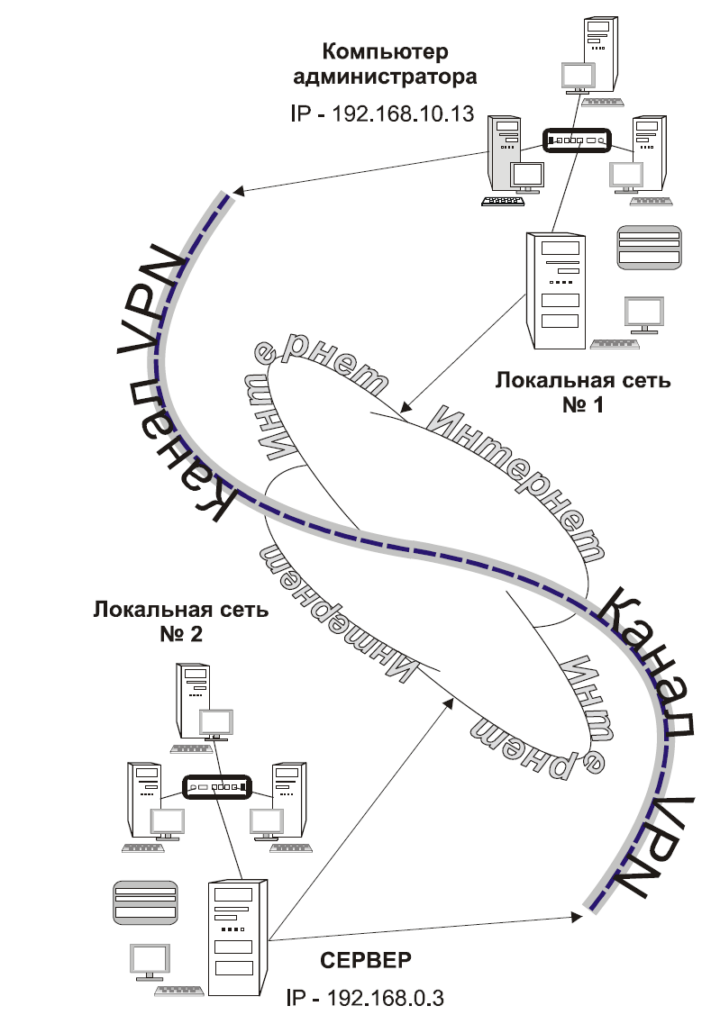

Какие бывают сети? Пожалуй, в вершину классификатора можно поместить два вида сетей — реальные и виртуальные. Если не вникать глубоко в суть работы виртуальной сети, то это сеть, "живущая" в другой сети. Виртуальная сеть не может существовать без какой-либо реальной сети, так же, как реальная сеть не может существовать без физической среды передачи данных. Вторую ступень классификатора создадим по признаку размера сети. Сети могут быть локальные, региональные и глобальные. Границы между этими категориями бывают довольно расплывчаты. Сеть района или небольшого города по числу узлов и занимаемой территории может оказаться меньше локальной сети крупной организации. Далее можно разделить сети по возможности постоянного взаимодействия компьютеров между собой. Постоянное взаимодействие компьютеров возможно практически во всех сетях, использующих протокол TCP\IP и имеющих постоянно действующую среду передачи данных. Сети второго вида — это все сети, использующие временное подключение, например dialup, и сети подобные FIDO. В этих сетях возможно подключение одного компьютера к другому в пределах ограниченного времени. Невозможно рассчитывать на передачу файлов или работу с приложением, когда для этого требуется подключение к другому компьютеру в произвольный момент времени. Также к этому виду можно отнести сети, использующие протоколы передачи данных, не позволяющие взаимодействовать произвольному числу компьютеров между собой. Так, например, если сеть рассчитана только на передачу почтовых сообщений, для получения которых необходимо произвести некоторые действия на принимающей стороне, то оперативное взаимодействие компьютеров в этой сети невозможно. Мы будем рассматривать сети преимущественно реальные, локальные, с возможностью постоянного взаимодействия компьютеров. Также рассмотрим простой вариант виртуальной сети и возможности взаимодействия сетей. Сеть в вашей квартире Офисная сеть Сеть в вашем доме или районе Глобальные сети

02. Многоуровневая модель сети

Для обеспечения единообразного представления данных при передаче информации по линиям связи была сформирована Международная организацияпо стандартизации (International Standards Organization, ISO). Эта организация разрабатывает модели международных коммуникационных протоколов, которые описывают международные стандарты систем передачи данных. ISO предложила базовую модель взаимодействия открытых систем (Open Systems Interconnection, OSI). Эта модель стала международным стандартом проектирования систем передачи данных. Модель содержит семь уровней: 1. Физический — битовые протоколы передачи данных. 2. Канальный — формирование кадров, управление доступом к среде. 3. Сетевой — маршрутизация, управление потоками данных. 4. Транспортный — обеспечение взаимодействия удаленных процессов. 5. Сеансовый — поддержка диалога между удаленными процессами. 6. Представительный — интерпретация передаваемых данных. 7. Прикладной — пользовательское управление данными. Основная идея модели заключается в том, что каждому уровню отводится конкретная роль. Благодаря этому общая задача передачи данных расчленяется на отдельные, легко обозримые задачи. Необходимые соглашения для связи одного из уровней с высшими и низшими уровнями называются протоколами. Процесс взаимодействия пользователя с сетевой средой заключается в последовательном преобразовании передаваемых данных на передающей стороне от седьмого уровня до первого и в обратном преобразовании на приемной стороне. - На первом, физическом уровне, определяются электрические, механические, функциональные и процедурные параметры для физической связи в системах. Физическая связь и неразрывная с ней эксплуатационная готовность являются основной функцией 1-го уровня. Стандарты физического уровня включают рекомендации V.24 МККТТ (CCITT), EIA RS232, Х.21, ISDN (Integrated Services Digital Network, цифровая сеть связи с комплексными услугами). В качестве среды передачи данных используют медный кабель (неэкранированная витая пара), коаксиальный кабель, оптоволоконный кабель и радиорелейную линию. - Канальный уровень преобразует данные, полученные от 1-го уровня, в так называемые кадры и последовательности кадров. На этом уровне осуществляется: управление доступом к передающей среде, используемой несколькими ЭВМ, синхронизация, обнаружение и исправление ошибок. - Сетевой уровень устанавливает в вычислительной сети связь между двумя абонентами. Соединение происходит благодаря функциям маршрутизации, которые требуют наличия сетевого адреса в пакете. К задачам сетевого уровня также относится обработка ошибок, мультиплексирование, управление потоками данных. Пример стандарта этого уровня — рекомендация Х.25 МККТТ (для сетей общего пользования с коммутацией пакетов). - Транспортный уровень поддерживает непрерывную передачу данных между двумя взаимодействующими друг с другом пользовательскими процессами. Надежность и непрерывность передачи данных возможна благодаря встроенной в протокол системе обнаружения и исправления ошибок, а также аппаратно-независимой реализации сервиса транспортировки. - Сеансовый уровень обеспечивает управление диалогом, т. е. координирует прием, передачу и поддержку одного сеанса связи. Для координации необходим контроль рабочих параметров, управление потоками данных промежуточных накопителей и диалоговый контроль, гарантирующий передачу имеющихся в распоряжении данных. Кроме того, сеансовый уровень имеет дополнительные функции: управление паролями, подсчет оплаты за использование ресурсов сети, синхронизация и отмена связи в сеансе передачи после сбоя из-за ошибок в низших уровнях. - Представительный уровень обеспечивает форму представления передаваемых по сети данных, а также их подготовку для пользовательского прикладного уровня. На этом уровне происходит преобразование данных из кадров, используемых для передачи данных, в экранный формат или формат для печатающих устройств оконечной системы. - На прикладном уровне необходимо предоставить в распоряжение пользователей уже переработанную информацию. С этим может справиться системное и пользовательское прикладное программное обеспечение. Для передачи по коммуникационным линиям информация преобразуется в цепочку следующих друг за другом битов (кодировка с помощью двоичной системы счисления, в которой используются только два знака "0" и "1"). Передаваемые алфавитно-цифровые знаки представляются в виде битовых комбинаций. Битовые комбинации располагаются в определенной кодовой таблице, содержащей 4-, 5-, 6-, 7- или 8-битовые коды. Количество представленных знаков в коде зависит от количества используемых в нем битов. 4-битовый код позволяет передать максимум 16 значений, 5-битовый код — 32 значения, 6-битовый код — 64 значения, 7-битовый — 128 значений, 8-битовый код — 256 алфавитно-цифровых знаков.

03. Стандарты

Разные фирмы предлагали различные варианты структуры локальных сетей. Эти варианты отражены в различных стандартах, описывающих правила соединения компьютеров в сеть, типы сетевого оборудования, применяемые кабели, разъемы и прочие тонкости строения сети. Нас будут интересовать преимущественно сети Ethernet, — стандарт, широко используемый в России и подходящий для работы с распространенными операционными системами и сетевым оборудованием. После появления экспериментальной сети Ethernet Network фирмы Xerox в 1975 г. этот стандарт неоднократно модернизировался, появилось несколько его модификаций. В настоящее время стандарт Ethernet и его модификации применяются в подавляющем числе компьютерных сетей. Применение стандарта Ethernet позволяет относительно простыми средствами добиться стабильной работы сети. Рассмотрим эти средства подробнее. Информация в компьютерных сетях обычно передается в двоичном коде — в том виде, в котором ее могут использовать компьютеры. Если несколько компьютеров одновременно передадут какие-то данные в сеть, то, несмотря на наличие адреса, ни один компьютер эту информацию принять не сможет. "Мешанина" из нулей и единиц не будет распознана как осмысленное сообщение с определенным адресом, и информация будет утеряна. Для того что-бы не терять информацию, включенные в сеть компьютеры должны "поделить" среду передачи данных между собой. Возможны различные способы раздела этой среды. По аналогии с радио, можно было бы передавать информацию в виде высокочастотного сигнала с частотной, фазовой или амплитудной модуляцией, разделив применяемый в сети частотный диапазон между компьютерами и используя в качестве адреса узла значение длины волны или частоты несущей этого сигнала. Недостаток такого метода разделения среды передачи данных очевиден. Чтобы в такой сети увидеть все подключенные компьютеры, требуется сканирование по всему частотному диапазону, а передача информации, предназначенной для нескольких или даже всех компьютеров сети, превращается в достаточно сложную задачу. Во всех сетях типа Ethernet применяется более простой метод разделения среды передачи данных — это метод CSMA/CD (Carrier Sense Multiply Access with Collision Detection, множественный доступ с контролем несущей и обнаружением конфликтов). ПРИМЕЧАНИЕ CSMA/CD — метод доступа к среде передачи (кабелю), определенный в спецификации IEEE802.3 для локальных сетей Ethernet. CSMA/CD требует, чтобы каждый узел, начав передачу, продолжал прослушивать сеть на предмет обнаружения попытки одновременной передачи другим устройством — коллизии. При возникновении конфликта, передача должна быть незамедлительно прервана и может быть возобновлена по истечении случайного промежутка времени. В сети Ethernet с загрузкой 35—40% коллизии возникают достаточно часто и могут существенно замедлить работу. При небольшом числе станций вероятность коллизий снижается. Другими словами этот метод можно назвать так: "Метод коллективного доступа с опознаванием несущей и обнаружением коллизий". Этот метод не требует деления частотного диапазона между компьютерами, что, кроме упрощения всего процесса, повышает быстродействие каналов связи. Суть метода заключается в следующем: сформированный TCP/IP-пакет информации помещается в отдельный кадр данных, а компьютер ждет момента, когда в сети не будет несущей — физического носителя информации, представляющего собой электромагнитные колебания определенных частот. Компьютер ждет полной тишины. В наступившей тишине он передает свой кадр информации. Другие компьютеры обнаруживают факт передачи и анализируют наличие в передаваемом коде их адреса. Обнаружив свой адрес, компьютер принимает информацию и посылает ответ об удачном завершении передачи кадра. Одновременная передача кадров двумя компьютерами приводит к ситуации, которая называется коллизией. Обнаружение коллизии — залог правильной передачи информации. Передающие компьютеры сравнивают то, что отправляли, с тем, что оказалось в сети, и при следующем удобном случае опять пошлют этот кадр. И так до получения положительного ответа о приеме кадра. Таким образом, в каждый момент времени "говорить" позволено одному компьютеру. Остальные должны "слушать". Ясно, что к одному кабелю невозможно подключить бесконечно большое число компьютеров. Частоты, на которых передается информация в сетях Ethernet, довольно высоки, достигают десятков и сотен мегагерц. Несмотря на высокие частоты несущей, длительность самого кадра оказывается весьма заметной. Кроме того, после передачи или приема информации каждый компьютер должен выдержать паузу в несколько микросекунд, а после обнаружения коллизии длительность паузы определяется по случайному закону и может принимать значения, достигающие десятков миллисекунд. За единицу временипо сети может передаваться некоторое ограниченное количество информации. Кроме того, по технологии CSMA/CD, сигнал о случившейся коллизии компьютер должен получить до окончания передачи своего кадра. Следовательно, длина кабеля в сети тоже ограничена. Как видим, на параметры сети по объективным причинам накладывается целый ряд ограничений. Определенные ограничения накладываются и на тип используемого кабеля и сетевого оборудования стандартом 10Bаse-T (802.3L). Этот стандарт предполагает использование витой пары — кабеля, предназначавшегося ранее для передачи голоса. Применение качественного телефонного кабеля для передачи информации в компьютерных сетях оказалось чрезвычайно плодотворным. В стандарте определены также концентраторы или хабы (hub). Эти устройства предназначены для подключения к одной точке кабеля нескольких компьютеров. Для надежной работы сети количество концентраторов между любыми двумя рабочими станциями не должно быть больше четырех (правилочетырех хабов). В результате учета всех ограничений стандарт 10Bаse-T позволяет создать сеть со следующими параметрами: максимальное количество станций в сети — 1024; максимальное расстояние между двумя узлами сети (двумя точками подключения станций или концентраторов) — 500 м; максимальная длина сегмента — 100 м; максимальная пропускная способность сети — 10 Мбит/с или 100 Мбит/с в сетях 10Bаse-T Fast Ethernet (быстрый Ethernet). Сети Fast Ethernet — это усовершенствованные сети Ethernet, для реализации которых применяется современное оборудование, позволяющее работать на скорости 100 Мбит/с. Вместо обычных концентраторов в современных сетях применяются активные коммутаторы. Они позволяют ограничить направления распространения сигнала в сети определенным маршрутом, что существенно снижает число коллизий в сети, позволяя усложнить ее топологию. Применение оптоволоконных линий позволяет еще более увеличить скорость передачи данных по сети. Она может достигать 1 Гбит/с и более. Разработкой стандартов для компьютерных сетей занимается комитет 882 Института инженеров по электротехнике и радиоэлектронике (The Institute of Electrical and Electronics Engineers, IEEE), основанного еще в 1884 г. Полный перечень основных направлений работы комитета 882 (его подкомитетов) показывает разнообразие существующих на сегодняшний день стандартов, сетевых технологий и самих сетей. 802.1 — Internetworking — объединение сетей 802.2 — Logical Link Control, LLC — управление логической передачей данных 802.3 — Ethernet с методом доступа CSMA/CD. 802.4 — Token Bus LAN — локальные сети с методом доступа Token Bus. 802.5 — Token Ring LAN — локальные сети с методом доступа Token Ring. 802.6 — Metropolitan Area Network, MAN — сети мегаполисов. 802.7 — Broadband Technical Advisory Group — техническая консультационная группа по широкополосной передаче. 802.8 — Fiber Optic Technical Advisory Group — техническая консультационная группа по волоконно-оптическим сетям. 802.9 — Integrated Voice and data Networks — интегрированные сети передачи голоса и данных. 802.10 — Network Security — сетевая безопасность. 802.11 — Wireless Networks — беспроводные сети. 802.12 — Demand Priority Access LAN, l00VG-AnyLAN — локальные сети с методом доступа по требованию с приоритетами. Наименование стандарта складывается из имени подкомитета и символов латинского алфавита. Так, один из современных стандартов работы беспроводной сети имеет название IEEE 802.11g. Наиболее применяемые стандарты локальных сетей — IEEE 802.3, в числе которых IEEE 802.3 Ethernet, IEEE 802.3u Fast Ethernet и IEEE 802.3ab Gigabit Ethernet. В описании сетевых устройств обычно указывают, какие стандарты этим устройством поддерживаются.

04. Среда передачи данных

В любой сети информация от одного компьютера до другого передается через некоторую среду передачи данных.

Мы будем рассматривать, в основном, кабельные сети, но затронем и беспроводное соединение.

В кабельных сетях информация в форме электрического сигнала передается по кабелю.

На сегодняшний день для построения сетей применяются три вида кабеля:

коаксиальный;

витая пара;

волоконно-оптический.

Скорость передачи данных по волоконно-оптическому кабелю многократно превышает скорости передачи данных по медным кабелям.

От качества и характеристик кабеля во многом зависит качество работы сети.

Поэтому не лишним будет ознакомиться с применяемыми кабелями более подробно.

Для передачи электрического сигнала требуется, как минимум, два проводника.

По сути, и кабель представляет собой два проводника, но конструктивно они выполнены таким образом, что передаваемый по ним сигнал претерпевает

меньше искажений, меньше затухает (теряет в мощности), может иметь более широкую полосу частот, чем сигнал, передаваемый по обычным проводам.

Коаксиальный кабель представляет собой гибкий, изолированный снаружи цилиндрический проводник,

внутри которого строго по его оси расположен второй проводник, а пространство между проводниками заполнено диэлектриком.

В настоящее время этот вид кабеля применяется редко, а выпускаемые сетевые адаптеры часто не содержат соответствующих разъемов для его подключения.

Неэкранированная витая пара или кабель UTP (Unshielded Twisted Pair) представляет собой кабель, состоящий из двух или более пар скрученных между

собой проводников, покрытых изоляцией и заключенных в общую защитную полимерную "рубашку". Каждый проводник в таком кабеле имеет свою уникальную расцветку и номер.

Маркировка кабеля обычно содержит сведения о его категории "CATEGORY 5 UTP".

Категории:

Категория Область применения

1 Используется для телефонных коммуникаций и не подходит для передачи данных в компьютерных сетях

2 Используется для передачи данных со скоростью до 4 Мбит/с включительно

3 Используется для передачи данных со скоростью до 10 Мбит/с включительно.

4 Используется для передачи данных со скоростью до 16 Мбит/с включительно.

Применяется в сетях Token Ring

5 Используется для передачи данных со скоростью до 100 Мбит/с включительно. Применяется в современных сетях.

6 Используются для передачи данных со скоростью до 1000 Мбит/с включительно. Применяется в современных сетях.

7 Используются для передачи данных со скоростью до 1000 Мбит/с включительно. Применяется в современных сетях.

Кроме кабельных сетей существуют и сети с невидимой средой передачи — радиосети.

Эти сети строятся в соответствии со стандартами 802.11 и применяются достаточно широко в западных странах и в крупных городах России.

Принцип работы этих сетей практически тот же, что и у кабельных сетей Ethernet.

Точки доступа — устройства, обеспечивающие связь хостов с сетью, могут находиться на расстоянии до 70 км от клиентского компьютера.

К сожалению, в нашей стране этот вид сетей используется только на ограниченных площадях, таких как офисы, квартиры, или для связи зданий,

между которыми невозможно организовать кабельное или оптическое соединение.

Это связано с существующим в настоящее время порядком распределения частот для радиосвязи.

Но в крупных городах уже существуют целые районы, где возможен доступ в Интернет по беспроводной сети.

ПРИМЕЧАНИЕ

Справедливости ради, следует сказать, что радиоканал применяется для подключения к Интернету через спутник.

Но это не совсем обычная сеть, которая требует однократной настройки, как и другие виды доступа в Интернет.

В настоящее время такой вариант подключения к Интернету применяется в удаленных районах, где другой вариант доступа невозможен.

Оптический вариант связи, упомянутый в предыдущем абзаце, использует специальные преобразователи электрических сигналов в оптические, и наоборот.

Они позволяют реализовать некоторое подобие оптоволоконного кабеля, но без механических элементов (световода и рубашки кабеля).

Этот вид связи подвержен влиянию погодных условий и состояния атмосферы.

Применение такой среды передачи в локальных сетях очень ограничено.

В своей практике вы, возможно, столкнетесь с применением различных сред передачи данных.

Но основной средой будет кабель витая пара.

В отдельных случаях будет использоваться, все более распространяющийся вариант радиоканала — Wireless-сети, предназначенные для исключения кабеля там, где он не удобен.

05. TCP/IP

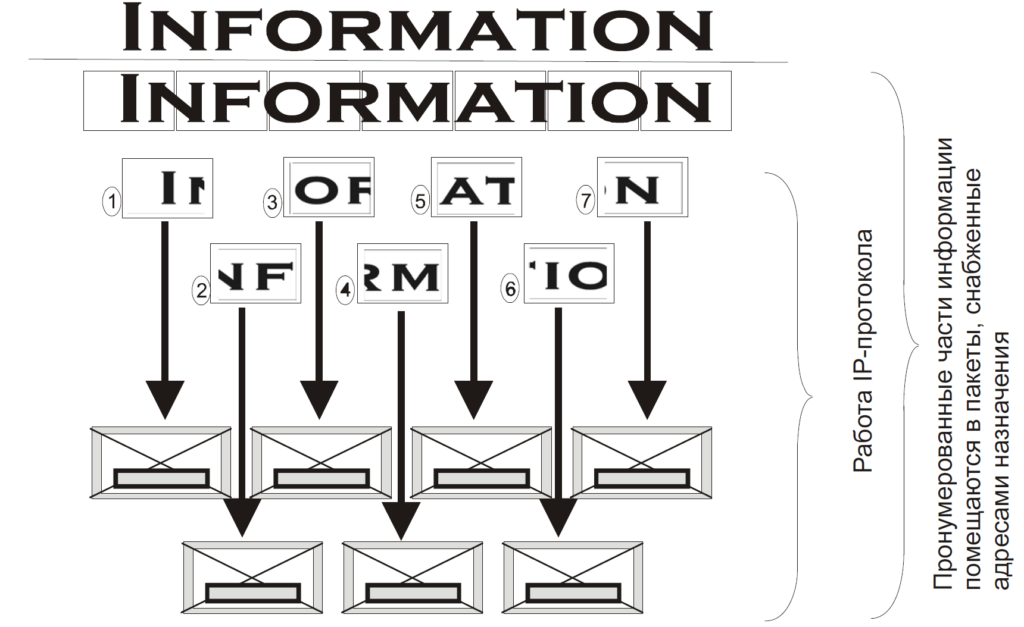

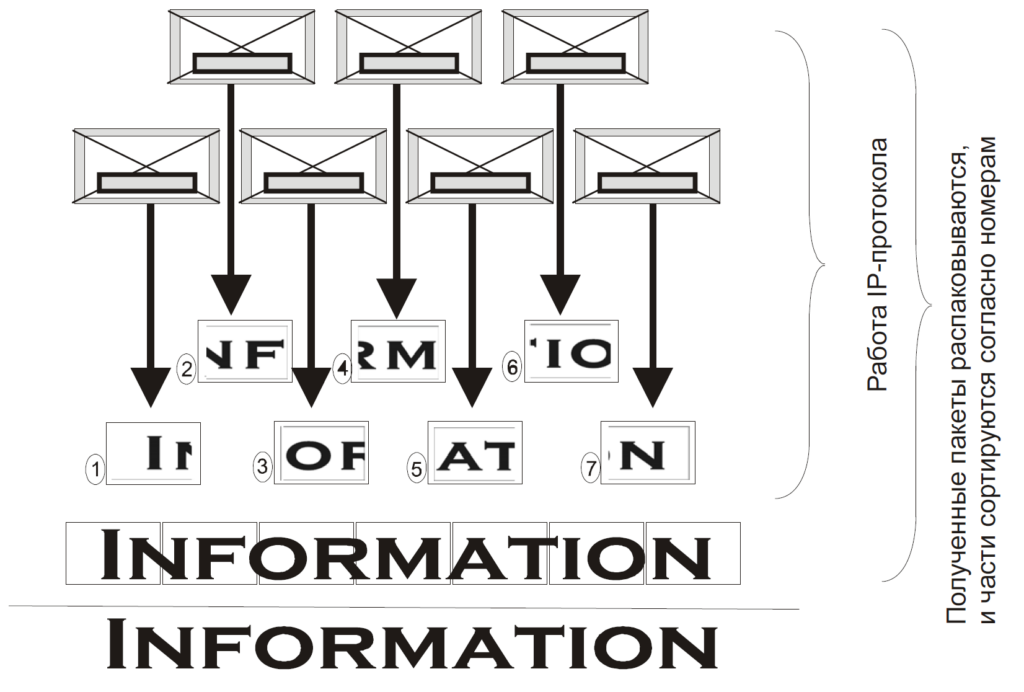

Для полной и безошибочной передачи данных между узлами сети необходимо придерживаться определенных правил. Все эти правила оговорены в протоколе передачи данных. Протокол передачи данных — это описание способа передачи информации, которого придерживаются разработчики компьютерной техники и программного обеспечения, связанного с передачей данных по сети. Протокол передачи данных описывает составляющие процесса передачи данных и его свойства. Синхронизация — механизм распознавания начала блока данных и его конца. Инициализация — установка соединения между взаимодействующими партнерами. Блокирование — разбиение передаваемой информации на блоки данных строго определенной максимальной длины (включая опознавательные знаки начала блока и его конца). Адресация — идентификация оборудования, которое во время взаимодействия обменивается информацией. Обнаружение ошибок — установка битов четности и вычисление контрольных битов. Нумерация блоков — присвоение каждому блоку идентификационного номера позволяет выявить ошибочно передаваемую или потерявшуюся информацию. Управление потоком данных — процесс распределения и синхронизации информационных потоков. так, например, если в буфере устройства не хватает места или данные обрабатываются в периферийных устройствах (например, принтерах) недостаточно быстро, то это может привести к накапливанию сообщений и/или запросов без их утери. Методы восстановления процесса передачи данных после его прерывания, позволяющие вернуться к определенному положению для повторной передачи информации. Разрешение доступа — распределение, контроль и управление ограничениями доступа (например, "только передача" или "только прием"). Сетевые устройства и среда передачи. Наиболее употребительными в современных сетях стали протоколы группы TCP/IP. Задуманы эти протоколы для работы в сети Интернет, что отражено и в их названии, но, как оказалось, в локальных сетях они не менее полезны. TCP/IP-протоколы отвечают за передачу и прием проходящей по сети информации. Протокол TCP — основной транспортный протокол в наборе протоколов Интернета, обеспечивающий надежные, ориентированные на соединения, полнодуплексные потоки. Для доставки данных информация, в соответствии с этим протоколом, делится на пакеты. Протокол IP эти пакеты нумерует и высылает по заранее определенному цифровому адресу в виде кадра информации — пакета, в который вложен пакет, созданный на основе TCP-протокола. На приемном конце пакеты принимаются, сортируются и собираются в исходном порядке. Даже в самой сложной сети, допускающей передачу информации по наиболее короткому или наименее загруженному в настоящий момент пути, пакеты на приемном конце сортируются согласно последовательности их передачи, тогда как реальная последовательность приема может существенно отличаться от исходной, тем не менее, искажений информации не происходит.

06. Цифровой адрес

Цифровой, а вернее IP-адрес, представляет собой четырехбайтную последовательность чисел, записываемых обычно в десятичном виде, например так:

192.168.55.3. Сети условно делятся на три основных класса.

Каждому классу соответствует свой диапазон адресов.

Диапазоны адресов для классов сетей

Класс сети Маска подсети Диапазон Зарезервированные адреса

A 255.0.0.0 01.0.0.0 — 126.0.0.0 10.0.0.0 по 10.255.255.255

127.0.0.0 по 127.255.255.255

B 255.255.0.0 128.0.0.0 — 191.255.0.0 169.254.0.0 по 169.254.255.255.255

172.16.0.0 по 172.31.255.255

C 255.255.255.0 192 — 222 192.168.0.0 по 192.168.255.255

Маска подсети указывает на биты, предназначенные для указания адреса сети, в остальных полях адреса должен располагаться адрес компьютера.

Каждому классу сети соответствует свой диапазон применяемых и неприменяемых в Интернете (зарезервированных) адресов.

Структура адреса становится более понятной при представлении в двоичном коде.

Например, маска 255.255.255.0 в двоичном коде выглядит так: 11111111.11111111.11111111.0.

Все поля адреса сети заняты единицами.

Адрес 198.168.55.1 в двоичном коде выглядит так: 11000110.10101000.110111.1.

По таблице можно определить, что это адрес сети класса "C", а адрес компьютера (узла) выражен младшей единицей.

Чем ниже класс сети, тем больше адресов сети может существовать и тем меньше компьютеров может находиться в такой сети.

Каждый компьютер в сети имеет свой уникальный адрес, назначенный администратором сети или полученный автоматически.

Именно с такими адресами и работает протокол IP.

Адрес 127.0.0.1 зарезервирован для организации обратной связи при тестировании работы программного обеспечения узла без реальной отправки пакета по сети.

Этот адрес имеет название loopback.

07. Маска

В есть поле Маска подсети. В этом поле указана очень важная и нужная характеристика адреса. Создавая несколько небольших сетей, вы можете использовать очень похожие адреса, но разбить весь диапазон на участки. При этом каждой сети (подсети) задать определенную маску, которая ограничит число возможных узлов в этой сети. Предположим, что вам необходимо создать сеть, состоящую из четырех компьютеров, но разбить ее на две подсети, которые связаны друг с другом физически, но логически — это разные сети. Каждая из этих подсетей может иметь свое подключение к Интернету, свои принтеры и другие сетевые устройства. Решение этой задачи очень простое. Примем условно, что в сети №1 должно быть два компьютера, один сетевой принтер (о том, как принтер может работать без компьютера, мы еще поговорим в книге) и подключение к Интернету через некоторое устройство, так же не связанное с компьютером (об этом тоже будет разговор). Всего получилось четыре узла сети. Для возможности маневра в будущем оставим возможность подключения еще восьми компьютеров. Всего четырнадцать узлов. Для сети №2 решаем оставить возможность подключения всего шести узлов, учитывая, что в настоящий момент в ней будут работать всего два компьютера. Все параметры сети выбираем условно, только для примера. Выберем один из зарезервированных диапазонов адресов. Например, 192.168.0.0—192.168.255.255. Маска, соответствующая этим адресам в таблице — 255.255.255.0. Это значит, что нам предлагают использовать первые три октета адреса для адреса сети, а последний — для адресов узлов. Поскольку адреса, оканчивающиеся на 000 и 255, для узлов сети использовать нельзя, мы получаем возможность создать сеть, содержащую 254 узла. Но у нас должно быть две сети и всего 20 узлов, с учетом развития. А если мы захотим позднее организовать еще несколько подсетей? Для экономии адресного пространства можно воспользоваться другими масками. В данном случае нам могут подойти следующие варианты: 255.255.255.240 (11111111.11111111.11111111.11110000) — для сети №1; 255.255.255.248 (11111111.11111111.11111111.11111000) — для сети №2. Почему именно такие? А вот почему. Переписав маску в двоичном виде (показано в скобках), мы видим, что для узлов сети №1 оставлены четыре двоичных разряда. При этом адреса, заканчивающиеся на 0000 и 1111, запрещены. ПРИМЕЧАНИЕ Это общее правило для всех IP-адресов. Начальный и конечный адреса, соответствующие определенной маске (принадлежащие подсети), не могут использоваться для узлов. Двоичное число 1111 соответствует десятичному числу — 15. Но 1111 использовать нельзя, остается 14 адресов. Для сети №2 осталось три разряда, а это значит, что можно использовать шесть адресов (двоичное 111 соответствует десятичному числу 7). Конечно, в примере число узлов сети подобрано так, чтобы максимально использовать адресное пространство возможных подсетей. На практике выбор определенной маски может дать число узлов, близкое к требуемому, но не равное ему. Тем не менее, мы получили адреса для двух подсетей, вот диапазоны их адресов: сеть № 1 с 192.168.0.1 по 192.168.0.14 при маске 255.255.255.240/28; сеть № 2 с 192.168.0.17 по 192.168.0.22 при маске 255.255.255.248/29. После значения маски я дописал еще одну характеристику адреса — расширение. Это число равно количеству двоичных единиц в двоичном представлении маски. Использовать расширение адреса очень удобно, когда необходимо сделать его запись максимально компактной. Например, для сети № 2 один из адресов узлов можно записать так: 192.168.0.17/29. Без развернутого указания маски мы записали все характеристики этого адреса и подсети, в которую он входит. Все диапазоны адресов с расширениями от 24 до 30. Эти расширения наиболее часто применяются в локальных сетях. В таблице указано также число подсетей, которые могут быть созданы с данным расширением. Расширения менее 24 используются обычно в очень больших и глобальных сетях. Пользуясь таблицей, не забывайте, что начальный и конечный адрес подсети не может назначаться ее узлам. Маска подсети 255.255.255.0 /24 (11111111.11111111.11111111.00000000) 1 подсеть Наименьший IP x.x.x.0 Наибольший IP x.x.x.255 Маска подсети 255.255.255.128 /25 (11111111.11111111.11111111.10000000) 2 подсети Наименьший IP x.x.x.0 Наибольший IP x.x.x.127 Наименьший IP x.x.x.128 Наибольший IP x.x.x.255 Маска подсети 255.255.255.192 /26 (11111111.11111111.11111111.11000000) 4 подсети Наименьший IP Наибольший IP Наименьший IP Наибольший IP x.x.x.0 x.x.x.63 x.x.x.128 x.x.x.191 x.x.x.64 x.x.x.127 x.x.x.192 x.x.x.255 Маска подсети 255.255.255.224 /27 (11111111.11111111.11111111.11100000) 8 подсетей Наименьший IP Наибольший IP Наименьший IP Наибольший IP x.x.x.0 x.x.x.31 x.x.x.128 x.x.x.159 x.x.x.32 x.x.x.63 x.x.x.160 x.x.x.191 x.x.x.64 x.x.x.95 x.x.x.192 x.x.x.223 x.x.x.96 x.x.x.127 x.x.x.224 x.x.x.255 Маска подсети 255.255.255.240 /28 (11111111.11111111.11111111.11110000) 16 подсетей Наименьший IP Наибольший IP Наименьший IP Наибольший IP x.x.x.0 x.x.x.15 x.x.x.128 x.x.x.143 x.x.x.16 x.x.x.31 x.x.x.144 x.x.x.159 x.x.x.32 x.x.x.47 x.x.x.160 x.x.x.175 x.x.x.48 x.x.x.63 x.x.x.176 x.x.x.191 x.x.x.64 x.x.x.79 x.x.x.192 x.x.x.207 x.x.x.80 x.x.x.95 x.x.x.208 x.x.x.223 x.x.x.96 x.x.x.111 x.x.x.224 x.x.x.239 x.x.x.112 x.x.x.127 x.x.x.240 x.x.x.255 Маска подсети 255.255.255.248 /29 (11111111.11111111.11111111.11111000) 32 подсети Наименьший IP Наибольший IP Наименьший IP Наибольший IP x.x.x.0 x.x.x.7 x.x.x.128 x.x.x.135 x.x.x.8 x.x.x.15 x.x.x.136 x.x.x.143 x.x.x.16 x.x.x.23 x.x.x.144 x.x.x.151 x.x.x.24 x.x.x.31 x.x.x.152 x.x.x.159 x.x.x.32 x.x.x.39 x.x.x.160 x.x.x.167 x.x.x.40 x.x.x.47 x.x.x.168 x.x.x.175 x.x.x.48 x.x.x.55 x.x.x.176 x.x.x.183 x.x.x.56 x.x.x.63 x.x.x.184 x.x.x.191 x.x.x.64 x.x.x.71 x.x.x.192 x.x.x.199 x.x.x.72 x.x.x.79 x.x.x.200 x.x.x.207 x.x.x.80 x.x.x.87 x.x.x.208 x.x.x.215 x.x.x.88 x.x.x.95 x.x.x.216 x.x.x.223 x.x.x.96 x.x.x.103 x.x.x.224 x.x.x.231 x.x.x.104 x.x.x.111 x.x.x.232 x.x.x.239 x.x.x.112 x.x.x.119 x.x.x.240 x.x.x.247 x.x.x.120 x.x.x.127 x.x.x.248 x.x.x.255 Маска подсети 255.255.255.252 /30 (11111111.11111111.11111111.11111100) 64 подсети Наименьший IP Наибольший IP Наименьший IP Наибольший IP x.x.x.0 x.x.x.3 x.x.x.128 x.x.x.131 x.x.x.4 x.x.x.7 x.x.x.132 x.x.x.135 x.x.x.8 x.x.x.11 x.x.x.136 x.x.x.139 x.x.x.12 x.x.x.15 x.x.x.140 x.x.x.143 x.x.x.16 x.x.x.19 x.x.x.144 x.x.x.147 x.x.x.20 x.x.x.23 x.x.x.148 x.x.x.151 x.x.x.24 x.x.x.27 x.x.x.152 x.x.x.155 x.x.x.28 x.x.x.31 x.x.x.156 x.x.x.159 x.x.x.32 x.x.x.35 x.x.x.160 x.x.x.163 x.x.x.36 x.x.x.39 x.x.x.164 x.x.x.167 x.x.x.40 x.x.x.43 x.x.x.168 x.x.x.171 x.x.x.44 x.x.x.47 x.x.x.172 x.x.x.175 x.x.x.48 x.x.x.51 x.x.x.176 x.x.x.179 x.x.x.52 x.x.x.55 x.x.x.180 x.x.x.183 x.x.x.56 x.x.x.59 x.x.x.184 x.x.x.187 x.x.x.60 x.x.x.63 x.x.x.188 x.x.x.191 x.x.x.64 x.x.x.67 x.x.x.192 x.x.x.195 x.x.x.68 x.x.x.71 x.x.x.196 x.x.x.199 x.x.x.72 x.x.x.75 x.x.x.200 x.x.x.203 x.x.x.76 x.x.x.79 x.x.x.204 x.x.x.207 x.x.x.80 x.x.x.83 x.x.x.208 x.x.x.211 x.x.x.84 x.x.x.87 x.x.x.212 x.x.x.215 x.x.x.88 x.x.x.91 x.x.x.216 x.x.x.219 x.x.x.92 x.x.x.95 x.x.x.220 x.x.x.223 x.x.x.96 x.x.x.99 x.x.x.224 x.x.x.227 x.x.x.100 x.x.x.103 x.x.x.228 x.x.x.231 x.x.x.104 x.x.x.107 x.x.x.232 x.x.x.235 x.x.x.108 x.x.x.111 x.x.x.236 x.x.x.239 x.x.x.112 x.x.x.115 x.x.x.240 x.x.x.243 x.x.x.116 x.x.x.119 x.x.x.244 x.x.x.247 x.x.x.120 x.x.x.123 x.x.x.248 x.x.x.251 x.x.x.124 x.x.x.127 x.x.x.252 x.x.x.255 Связь между расширением маски подсети, двоичной записью маски и побайтовой записью. /0 00000000.00000000.00000000.00000000 0.0.0.0 256 A /1 10000000.00000000.00000000.00000000 128.0.0.0 128 A /2 11000000.00000000.00000000.00000000 192.0.0.0 64 A /3 11100000.00000000.00000000.00000000 224.0.0.0 32 A /4 11110000.00000000.00000000.00000000 240.0.0.0 16 A /5 11111000.00000000.00000000.00000000 248.0.0.0 8 A /6 11111100.00000000.00000000.00000000 252.0.0.0 4 A /7 11111110.00000000.00000000.00000000 254.0.0.0 2 A /8 11111111.00000000.00000000.00000000 255.0.0.0 1 A /9 11111111.10000000.00000000.00000000 255.128.0.0 128 B /10 11111111.11000000.00000000.00000000 255.192.0.0 64 B /11 11111111.11100000.00000000.00000000 255.224.0.0 32 B /12 11111111.11110000.00000000.00000000 255.240.0.0 16 B /13 11111111.11111000.00000000.00000000 255.248.0.0 8 B /14 11111111.11111100.00000000.00000000 255.252.0.0 4 B /15 11111111.11111110.00000000.00000000 255.254.0.0 2 B /16 11111111.11111111.00000000.00000000 255.255.0.0 1 B /17 11111111.11111111.10000000.00000000 255.255.128.0 128 C /18 11111111.11111111.11000000.00000000 255.255.192.0 64 C /19 11111111.11111111.11100000.00000000 255.255.224.0 32 C /20 11111111.11111111.11110000.00000000 255.255.240.0 16 C /21 11111111.11111111.11111000.00000000 255.255.248.0 8 C /22 11111111.11111111.11111100.00000000 255.255.252.0 4 C /23 11111111.11111111.11111110.00000000 255.255.254.0 2 C /24 11111111.11111111.11111111.00000000 255.255.255.0 1 C /25 11111111.11111111.11111111.10000000 255.255.255.128 128 /26 11111111.11111111.11111111.11000000 255.255.255.192 64 /27 11111111.11111111.11111111.11100000 255.255.255.224 32 /28 11111111.11111111.11111111.11110000 255.255.255.240 16 /29 11111111.11111111.11111111.11111000 255.255.255.248 8 /30 11111111.11111111.11111111.11111100 255.255.255.252 4 /31 11111111.11111111.11111111.11111110 255.255.255.254 2 /32 11111111.11111111.11111111.11111111 255.255.255.255 1 Интересно расширение 32. С таким расширением может существовать только одна подсеть, причем в этой подсети может быть только один адрес. Для этого расширения не может быть диапазона адресов. Один адрес соответствует одной подсети. Это единственный случай, когда нет начального и конечного адреса диапазона.

08. Другие протоколы

Существуют и другие протоколы передачи данных, например NetBEUI (NetBIOS Enhanced User Interface — протокол расширенного пользовательского интерфейса сетевой базовой системы ввода/вывода). Такое название протокола мы увидим, настраивая компьютер для работы с его использованием. NetBIOS (Network Basic Input/Output System — сетевая базовая система ввода/вывода) — это протокол, дополняющий спецификацию интерфейса NetBIOS, используемую сетевой операционной системой. NetBEUI формализует кадр транспортного уровня, не стандартизованный в NetBIOS. Данный интерфейс не соответствует какому-то конкретному уровню модели OSI. Он охватывает транспортный уровень, сетевой уровень и подуровень LLC (Logical Link Control — управление логическим соединением, верхний подуровень канального уровня). NetBEUI взаимодействует напрямую с NDIS (Network Driver Interface Specification — спецификация стандартного интерфейса сетевых адаптеров) подуровня MAC (Media Access Control — управление доступом к среде передачи, подуровень канального уровня, задающий методы доступа к среде, формат кадров, способ адресации). Это немаршрутизируемый протокол, что ограничивает его применение в современных сетях. Работает он с обычными буквенно-цифровыми именами и отвечает за сеансы передачи данных между узлами сети, в нашем случае — между компьютерами. Он применяется только в локальных сетях, и упрощает работу с сетевыми адресами, позволяя использовать понятные имена компьютеров, которые могут быть связаны с именем пользователя или назначением компьютера в сети. Это существенно облегчает навигацию в сети, поиск необходимого адреса и связь с ним. Однако новыми операционными системами данный протокол поддерживается только для совместимости со старыми. А адреса становятся понятными за счет применения других средств, о которых будет разговор в других главах книги. Вот еще один из широко применяемых сетевых протоколов — UDP (User Datagram Protocol — протокол пользовательских датаграмм). Он предоставляет прикладным процессам транспортные услуги, которые не многим отличаются от услуг, предоставляемых протоколом IP. Протокол UDP обеспечивает ненадежную доставку датаграмм и не поддерживает соединений из конца в конец. Информация, передаваемая по этому протоколу, содержит сведения о том, на какой порт она должна поступить. Для обеспечения целостности данных передается информация о контрольной сумме. Многие протоколы используют в своей работе другие протоколы. UDP, например, использует IP, а SNMP (Simple Network Management Protocol — простой протокол управления сетью) использует UDP. Протокол TCP используют Telnet, FTP и SMTP. Вероятно, вам знакомы имена протоколов POP3, SMTP, FTP — все это протоколы передачи данных. Одни работают в почтовых системах, другие в системах обмена файлами. Возможно, вам встретится протокол IPX. Точнее это комплект протоколов, который был разработан фирмой Novell для собственной сетевой операционной системы NetWare. Фирма Microsoft добавила поддержку этого протокола в операционную систему Windows. Комплект протоколов IPX состоит из двух частей: собственно протокола IPX (аналог протокола IP в TCP/IP) и SPX (эквивалент протокола TCP в TCP/IP). Подробное рассмотрение работы каждого протокола может занять достаточно много времени. Если вам интересны детали работы какого-либо протокола, обратитесь к сети Интернет. С помощью поисковых систем вы найдете огромное количество информации о любых протоколах, применяемых в сетях. Наша задача состоит в том, чтобы применять эти протоколы, зная их назначение. Часто наименование протокола применяется и при наименовании службы, которая этот протокол использует. Протоколы POP3 и SMTP, например, применяются соответствующими службами на серверах Windows.

09. Порты

Протоколы передачи данных используют определенные порты для взаимодействия с системой. Иногда это вполне определенные порты, которые рекомендованы для использования с каким-либо протоколом, а иногда порт может выбираться пользователем при настройке программного обеспечения. Термин "порт" является абстрактным понятием, используемым для упрощенного описания механизма установления соединения между компьютерами, он представляет собой потенциальный канал передачи данных. Использование механизма портов существенно облегчает процесс установления соединения и обмена информацией между узлами сети. Всего существует 65 535 портов, начиная с первого. POP3-протокол использует обычно порт 110, FTP — порт 21, HTTP — протокол всемирной паутины (WEB) обычно использует порт 80. Применение того или иного порта обусловлено соглашениями. Понятно, что, принимая почту, не слишком удобно искать порт, на который она может прийти. Но в отдельных случаях можно использовать нестандартные номера портов. Это может быть удобно, когда применяются два сервера одинакового назначения, да еще и с одним IP-адресом. Чтобы их отличить, можно использовать различные номера портов. Серверы обычно имеют заранее известные номера портов. FTP — протокол передачи файлов получает для своего сервера номер TCP-порта 21. Каждый Telnet-сервер имеет TCP-порт 23, а сервер протокола TFTP (Trivial File Transfer Protocol — простой протокол передачи файлов) — UDP-порт 69. Протоколам TCP/IP обычно назначаются номера портов в диапазоне от 1 до 1023. Назначает номера портов для общеупотребительных протоколов и приложений организация Internet Assigned Numbers Authority (IANA). Кроме полезных приложений, наличием большого числа портов пользуются и трояны (разновидность вирусов). В Интернете можно найти огромные списки портов, которые подвержены атакам. Один из таких адресов — http://www.sans.org/resources/idfaq/oddports.php. Я думаю, что, взглянув на этот внушительный список, а там более 350 записей, вы уже теперь задумаетесь о защите своей сети путем закрытия лишних, не используемых сетью портов. Номер Сервис Протокол 20 FTP-data TCP 21 FTP TCP 23 Telnet TCP 25 SMTP TCP 37 Time TCP 53 DNS UDP 69 TFTP UDP 80 HTTP TCP 110 POP3 TCP 119 NNTP TCP

10. NetBIOS

В современных операционных системах этот протокол используется поверх TCP/IP-протокола. Но раньше он применялся и самостоятельно. В рамках этого протокола возможна передача от хоста к хосту информации об имени компьютера, которое может содержать сведения и о рабочей группе, к которой принадлежит компьютер. Этот способ разрешения имен используется в одноранговых сетях, где нет никаких серверов, способных выполнить данную работу. Подробно рассматривать технологию разрешения имен по этому протоколу мы не будем. Но в одноранговых сетях он действует, и для нас этого достаточно. Важно знать, что в NetBIOS имена не содержат сведений о доменах. Это символьные имена, которые поддерживаются и современными операционными системами. Учитывая, что имена компьютеров по различным протоколам формируются по-разному, вы можете обнаружить, что имя одного и того же компьютера, определенное разными методами, может быть неоднозначным. Далеко за примером ходить не надо — файл Hosts уже позволил нам создать имена самостоятельно.

11. WINS и DNS

WINS — это служба Windows Internet Naming Service (преобразование IP-адреса в имена и обратно). Он позволяет использовать протокол NetBios в сети, основанной на протоколе TCP/IP. DNS (Domain Name Services) — служба имен Интернета, применяемая также в системах Microsoft Windows 2000 и Microsoft Windows 2003. Для работы службы выделяются специальные серверы. И WINS, и DNS выполняют разрешение имен, которое представляет собой процесс преобразования компьютерного имени в IP-адрес. WINS преобразовывает внутренние имена NetBIOS в IP-адреса, а DNS преобразовывает в IP-адреса интернет-имена. Современные сети используют те же технологии, что и сеть Интернет. Единообразие сетевых технологий — дело полезное. Используя одинаковые протоколы для организации доступа в Интернет и внутри своей сети, мы можем существенно выиграть в простоте обслуживания всей системы. Исключением могут быть очень маленькие сети. Но станут ли исключением ваши сети, решать вам. Даже если вы решили, что непосредственно в данный момент DNS вам не нужна, придет время, когда сеть разрастется, и потребность в DNS возникнет. Более подробно о работе серверов DNS и WINS у нас еще будет повод поговорить.

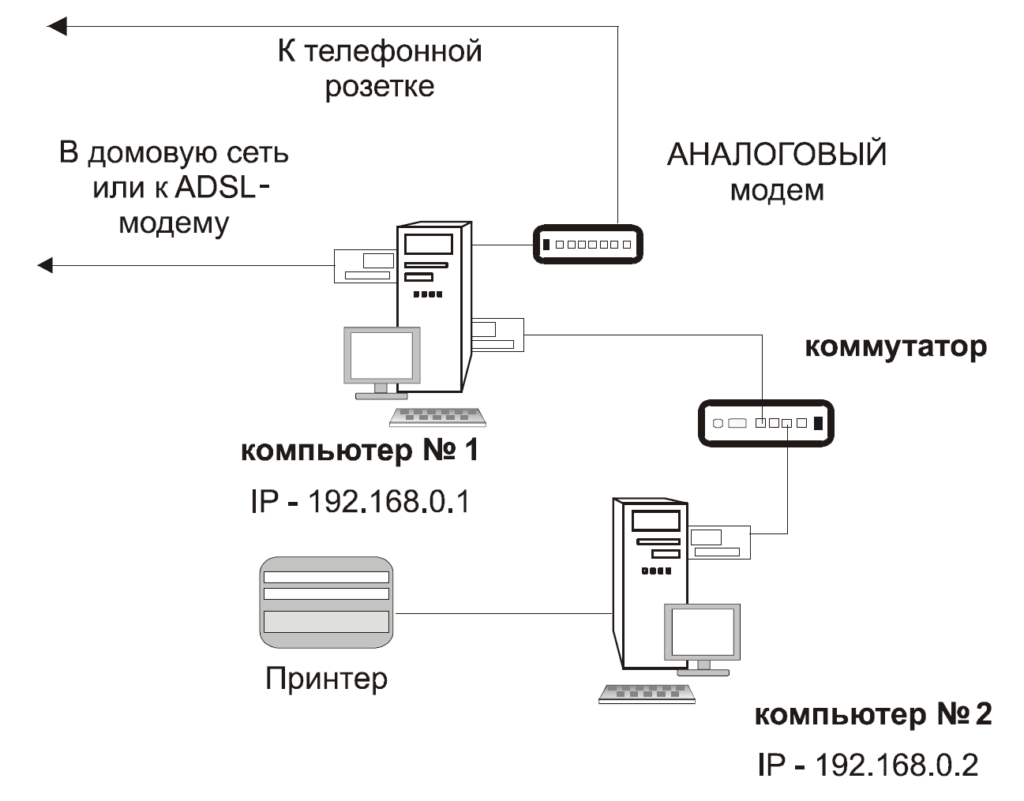

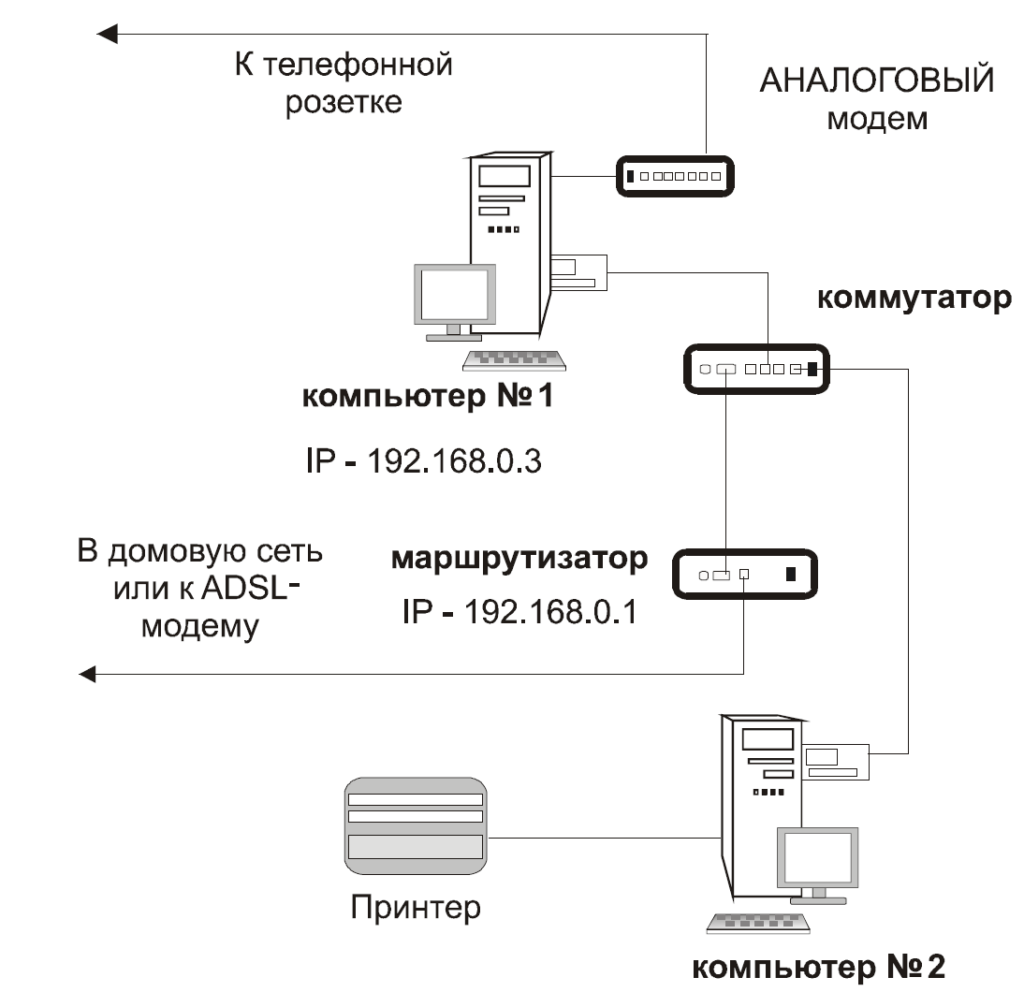

12. Оборудование, применяемое в сети

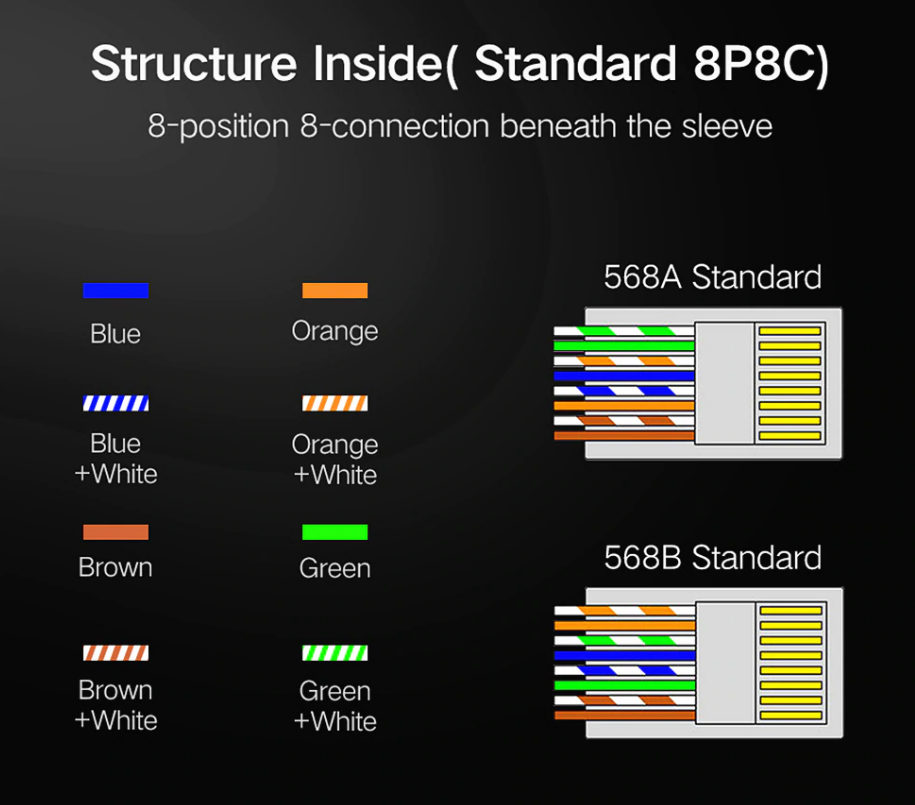

Для того чтобы сеть могла полноценно работать, кроме компьютеров в ней должны быть и некоторые устройства, обеспечивающие ее нормальное функционирование. Конкретный вид и тип оборудования выбирается в процессе организации, расширения или модернизации сети. Отдельные задачи могут решаться как на программном уровне, так и на аппаратном. Например, задача маршрутизации может быть решена как с помощью аппаратного маршрутизатора, так и программное, средствами операционной системы. В самой простой сети, состоящей из двух компьютеров, может вообще не применяться никаких дополнительных устройств. Достаточно того, чтобы в компьютерах были сетевые адаптеры, а для соединения их между собой может быть использован перекрестный кабель витая пара. UTP, или незащищенная, без общего экрана для пар проводов FTP, или фольгированная, с экраном из алюминиевой фольги STP, или защищенная общим экраном из медной сетки, каждая витая пара защищена отдельным экраном; S/FTP, или фольгированная и экранированная с общим экраном из фольги; каждая пара дополнительно заключена в экран. ПРИМЕЧАНИЕ Другие типы кабеля мы рассматривать не будем, поскольку подавляющее число малых и средних локальных сетей теперь работают на витой паре. Обычный сетевой кабель состоит из четырех закрученных пар проводников. Закручены они для повышения помехозащищенности кабеля и улучшения его характеристик. Для работы сетевого соединения достаточно всего двух пар, остальные остаются не у дел. Кабель витая пара пятой категории. Длина кабеля не должна превышать 100 м, но вам, вероятнее всего, понадобится меньше. Необходимо измерить путь, по которому будет проложен кабель, и добавить к полученной величине еще 3—5 м на случай перемещения компьютеров. Обжимка Rj-45 по B --------------------------- Коннектор языком вниз - слева направо бело оранжевый оранжевый бело зеленый синий бело синий зеленый бело коричневый коричневый --------------------------- Более сложное оборудование, которое может быть применено в локальной сети: - аналоговый модем - DSL-модем - DSL-маршрутизатор (router) - любой из перечисленных модемов и маршрутизатор, обеспечивающий подключение модема - вторая сетевая карта в одном из компьютеров, если Интернет подключается выделенным кабелем через более крупную сеть Для одноранговой сети из более чем двух компьютеров потребуется коммутатор. Это связано с тем, что перекрестным кабелем можно соединить только два компьютера в сеть. Для подключения к сети большего числа компьютеров необходимо устройство, позволяющее реализовать такое подключение. Раньше в таких случаях применялись самые простые концентраторы. Второе название этих устройств HAB (хаб). С появлением более совершенных устройств — коммутаторов, хабы практически вышли из употребления и остались еще в немодернизированных старых сетях. У коммутаторов тоже есть англоязычное название — switch. На первый взгляд эти устройства отличаются незначительно. Однако на самом деле, отличия очень существенны, но не в способе подключения, а в принципе работы. Хаб, получив сигнал на один из своих входов, направляет его сразу на все выходы, возлагая задачу фильтрации лишних (чужих) сигналов на компьютеры сети. Вся сеть в этом случае заполнена сигналами компьютеров. Пакеты, созданные в соответствии с правилами, определенными уже рассмотренными протоколами, бродят по сети, пока их примут получатели. Коммутаторы — устройства более интеллектуальные. Однажды определив маршрут пакета, коммутатор запоминает его и в следующий раз пересылает по этому маршруту, не засоряя ненужной информацией сеть. Если при наличии всего трех компьютеров преимущества еще не очень заметны, то при большем числе машин в сети явно заметно ускорение ее работы. С укрупнением сети состав оборудования может меняться, но основные его типы будут сохраняться. Не лишним, вероятно, будет поговорить о вспомогательном оборудовании, которое не участвует напрямую в работе сети, но обеспечивает ее работоспособность в нештатных ситуациях. Компьютеры и другое сетевое оборудование плохо переносят внезапные выключения питающего тока и броски напряжения. Для защиты сети от таких проблем применяют сетевые фильтры и источники бесперебойного питания. Первые защищают устройства от резких перепадов (бросков) напряжения, а вторые могут обеспечить, кроме того, и автономное питание в течение некоторого времени при отключении питающего тока. Применение таких устройств повышает надежность сети и сохраняет ваши нервы и нервы пользователей сети, которую вы администрируете.

13. netwizard.ru

http://www.netwizard.ru/ - конструктор сети и документация http://checkcfg.narod.ru/ - Учет и контроль компьютеров в сети http://bko.shatki.info/ - программа для учета компьютерной техники

14.

Много всякого хлама... и в основ про винду 2000 года кому оно надо не понно